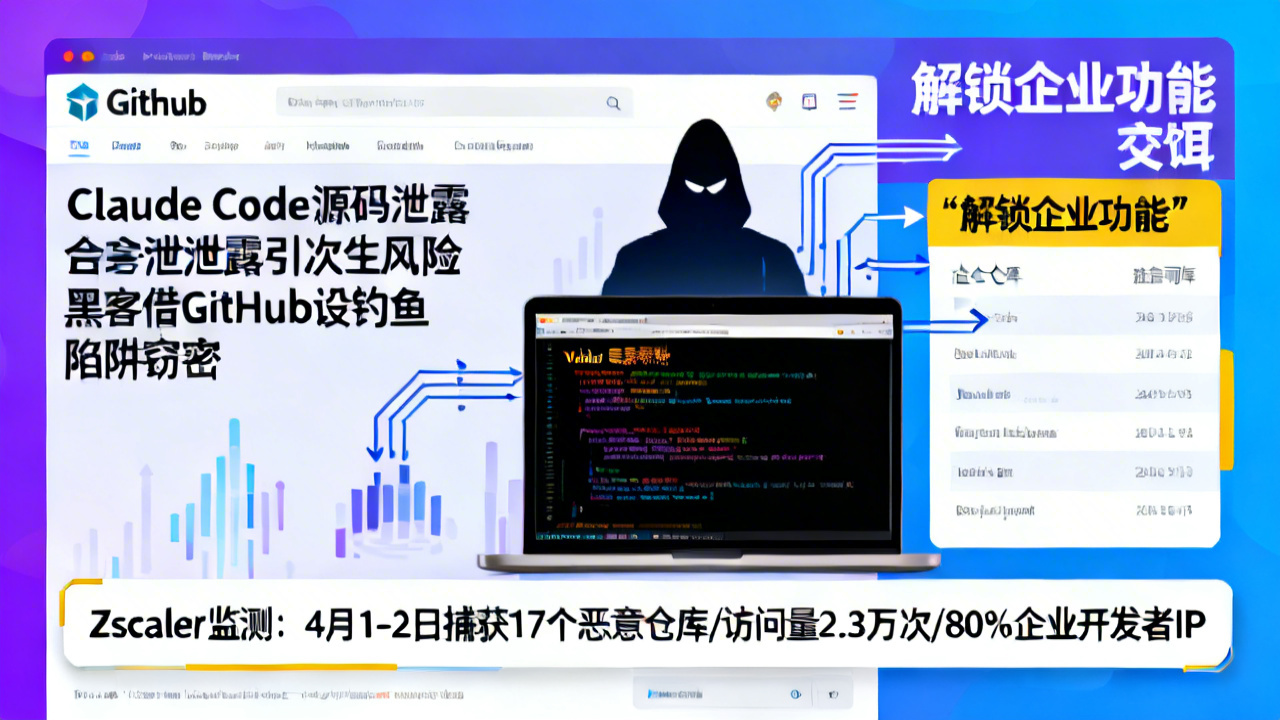

2026年4月,Anthropic旗下AI终端编码工具Claude Code因人为操作失误泄露51.3万行前端源码,引发严重次生安全危机。黑客在GitHub搭建大量虚假代码仓库,以“解锁版”“完整泄露版”源码为诱饵诱导开发者下载,活跃攻击者idbzoomh传播的恶意程序内嵌Vidar木马,可窃取账号密码、加密货币钱包等核心隐私,目前安全机构已介入监测。

家住旧金山的全栈开发者Alex上周差点踩坑:他在GitHub搜索Claude Code相关资源时,刷到了一个标星2.1k的仓库,简介写着“Claude Code全量泄露源码 解锁离线使用权限”,下载运行前他习惯性扫了下病毒,才发现安装包内嵌了恶意程序。而像他这样差点中招的开发者,过去一周已经超过了2000人。

本次泄露的源头是Anthropic内部的运维操作失误,早在3月下旬就有开发者在公开代码托管平台发现了Claude Code的51.3万行前端代码,涉及编辑器插件、本地交互模块等核心功能的实现逻辑。作为Anthropic对标GitHub Copilot、Cursor的拳头级AI编码工具,Claude Code上线半年就拿下了近300万月活用户,其长上下文代码处理、多语言调试能力一直被行业视为核心技术秘密,源码泄露后整个开发者社区都出现了大范围的讨论,不少人都在寻找完整的泄露包研究其技术实现,这也给了黑客可乘之机。

安全机构的监测数据显示,过去一周GitHub上已经出现了超过120个打着Claude Code泄露源码旗号的虚假仓库,其中用户idbzoomh发布的多个仓库累计获得了超过1.7万次访问,近4000次下载。这些仓库往往以“解锁企业级付费功能”“无需API密钥离线使用”为噱头,诱导开发者下载压缩包后运行其中的安装脚本。一旦用户执行脚本,设备就会被植入暗网流行的Vidar信息窃取木马,这款木马不仅能窃取浏览器存储的各类网站账号密码,还会主动扫描本地的SSH密钥、云服务访问凭证、加密货币钱包文件,甚至能截图窃取开发者正在编写的未公开商业代码。目前已经有多名开发者反馈自己的云账号被盗刷、加密货币失窃,损失最高的一名开发者被盗走了价值约12万美元的以太坊。

目前GitHub平台已经启动专项清理行动,累计下架了近90个相关恶意仓库,安全机构也在持续监测各大技术社区的相关资源传播链路。Anthropic官方发布公告称,本次泄露的仅为Claude Code的前端代码,不会影响云端用户的正常使用安全,官方也从未对外发布过任何离线版本的安装包,提醒用户不要轻信第三方平台的所谓“泄露版”“破解版”资源。有网络安全专家指出,AI工具的技术热度越高,相关的钓鱼攻击就越活跃,开发者在下载非官方渠道的代码资源时,一定要提前进行病毒查杀,避免因猎奇心态造成财产和数据损失。

(图像由AI生成)

1 小时前

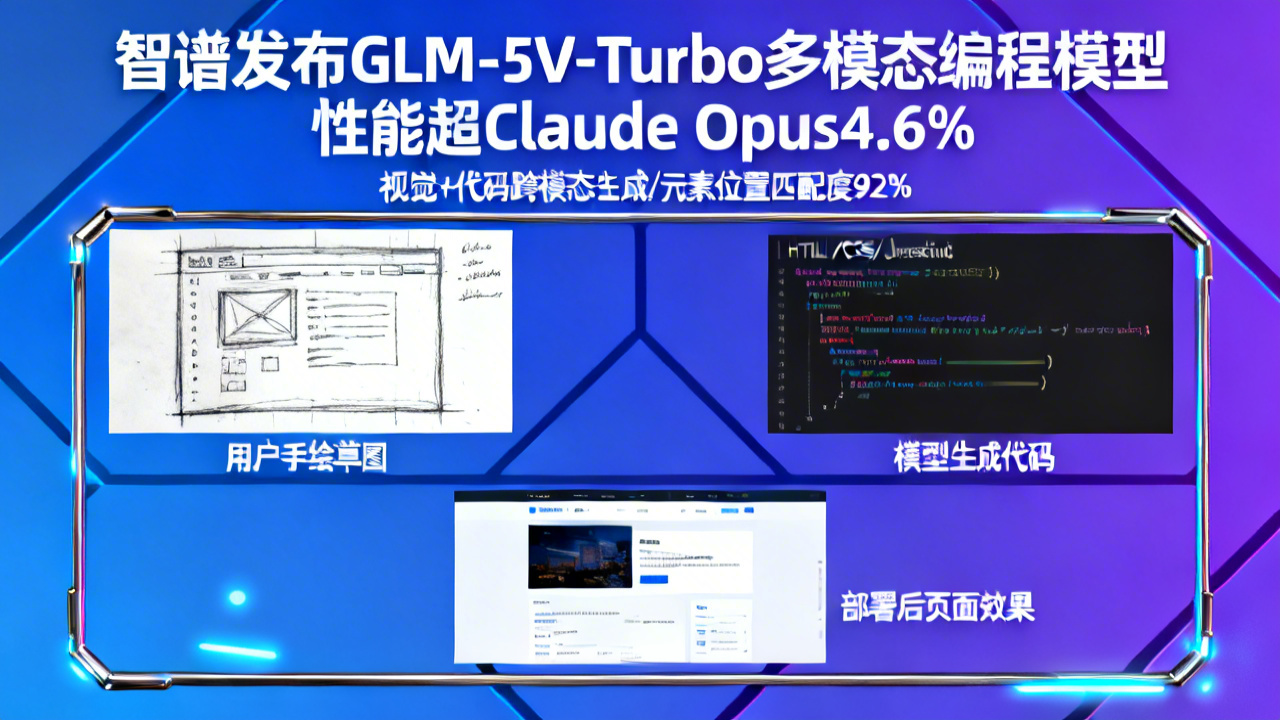

2026年4月2日,国产大模型厂商智谱正式发布旗下首个多模态Coding基座模型GLM-5V-Turbo,该模型具备“视觉+代码”跨模态生成能力,可基于草图、UI设计稿直接生成可运行前端工程,实测视觉编程性能较Claude Opus高出4.6%,是智谱在GLM-5-Turbo之后推出的又一编程类大模型迭代产品。

3 小时前

2026年4月,Anthropic因人为操作失误引发的Claude Code源码泄露事件持续发酵。安全厂商Zscaler监测发现,黑客借该热点在GitHub搭建多个虚假仓库,以“解锁企业功能”的泄露版源码为诱饵传播Vidar信息窃取恶意软件,且恶意仓库经SEO优化位居相关关键词搜索结果前列,大量开发者面临窃密风险。

15 小时前

近期美国加州大学伯克利分校安全研究团队披露新型AI侧信道攻击技术,可在无系统访问权限、无模型调用接口权限的前提下,仅通过采集分析大模型推理阶段的功耗、电磁辐射特征,还原核心权重数据,准确率最高可达99.2%,OpenAI GPT系列、Google Gemini等主流商用大模型均存在被攻击风险。

18 小时前

2026年4月2日,阿里巴巴正式发布新一代大语言模型千问3.6-Plus。该模型配备100万token长上下文窗口,在多项权威编程评测中位居国产模型首位,整体编程能力接近全球标杆Claude系列,可自主完成前端开发、复杂仓库任务、设计稿转网页等需求,被业内称为当前最强国产编程大模型。

21 小时前

2026年4月2日,AI大模型厂商Anthropic被曝正为旗下核心产品Claude开发代号为“龙虾”的常驻智能代理Conway。该产品支持独立工作UI、Webhook事件唤醒、浏览器直接操作与代码执行能力,还将推出CNW ZIP自定义扩展标准,开放开发者生态,打破传统AI聊天框的交互局限。

1 天前

2026年4月,全球AI二级交易市场出现明显分化:曾经一券难求的OpenAI现有6亿美元待售股权无人接盘,其直接竞争对手、主打Claude系列大模型的Anthropic却获得资本市场热捧,买方市场已积压约20亿美元资金等待入场。这一估值倒挂现象,折射出通用人工智能赛道的投资逻辑正在发生深层转向。

1 天前

2026年4月,AI头部企业Anthropic在处理旗下代码生成工具Claude Code的源码泄露事件时,因自动监测下架工具规则设置失误,导致GitHub平台上数千个与侵权无关的合法代码仓库被错误删除,大量无辜开发者权益受损,该事件引发开源社区对企业版权清理操作合规性的广泛质疑。

1 天前

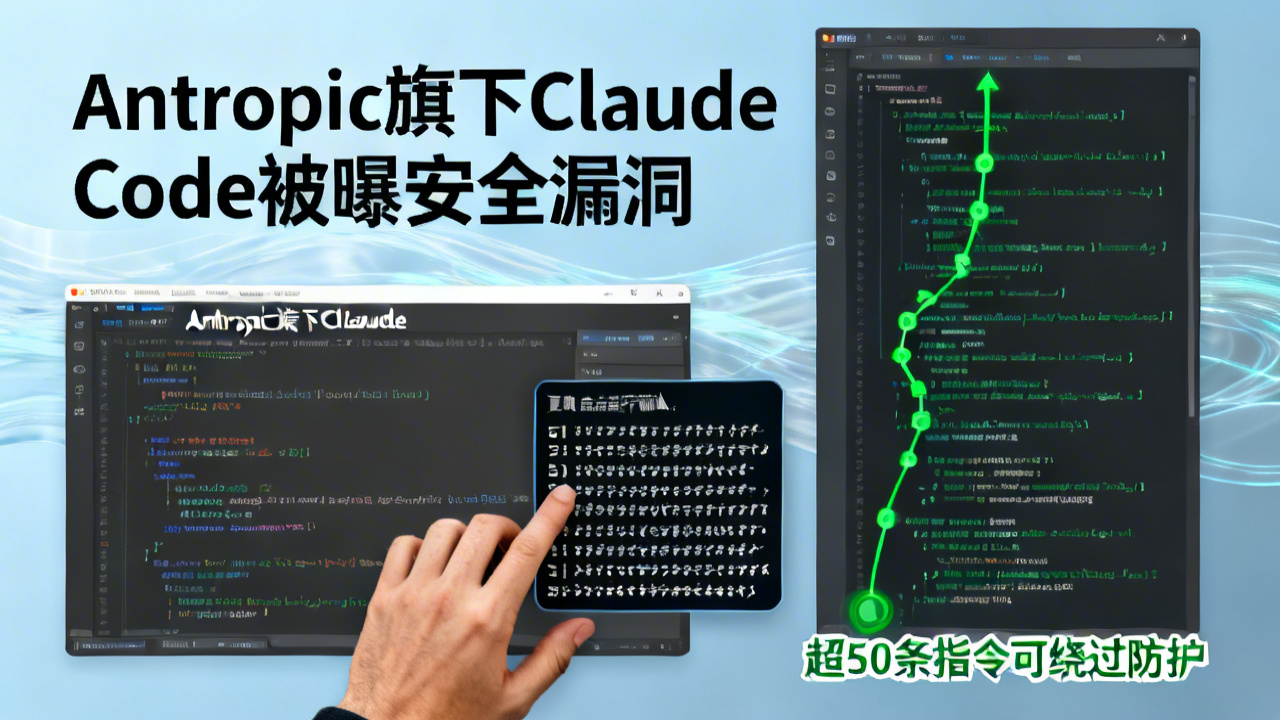

2026年4月,以色列安全厂商Adversa披露AI巨头Anthropic旗下代码开发工具Claude Code存在严重安全漏洞:因代码硬编码“最大安全检查子命令数”上限为50,攻击者只需构造超过该数量的超长指令链即可绕过内置安全拦截规则,诱导开发者执行高风险操作,当前该漏洞已引发AI开发工具安全领域的广泛关注。